- 手机/电脑最简单的翻墙方法

- 1. 使用付费VPN(最省心)

- 2. 使用「机场 + 客户端」(更适合做技术的人)

- 3. 浏览器自带VPN / 插件

- 4. 第三方工具 / 一键脚本

- 机场节点 vs 商业VPN,哪个更适合?

- 不同人群翻墙适用方案

- 如何翻墙才能保证隐私与安全?

- 科学上网与加密:为什么 TLS 和混淆很重要?

- IPV6对翻墙的影响

- GFW 是如何封锁翻墙工具的?

- 过去5年中国网络封锁情况的变化

- 中国大陆大事件/敏感时期网络封锁的规律

- 科学上网未来:越来越难,还是有新突破?

- 未来有潜力的科学上网技术清单

- 不同国家的网络限制与使用体验

- 翻墙违法吗?

- 为什么tiktok翻墙也不能看?

- 翻墙后可以做什么(按不同人群)?

手机/电脑最简单的翻墙方法

最简单、适合新手的翻墙方法清单(手机 / 电脑通用):

1. 使用付费VPN(最省心)

- 适合人群:不想折腾、希望即装即用。

- 特点:下载官方App → 登录 → 一键连接。

- 推荐设备支持:iOS,Android,Windows,macOS,甚至路由器。

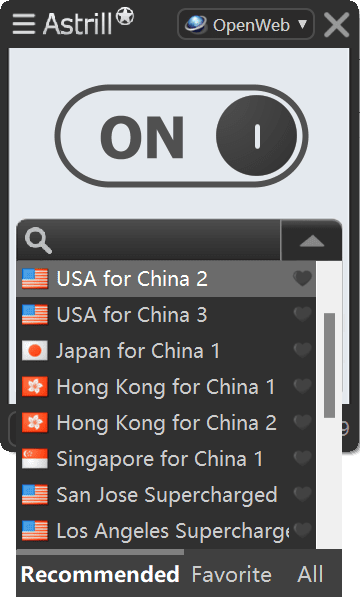

- 代表:Astrill、12VPX、ExpressVPN、SurfShark、NordVPN(这些在中国需要多试几条线路)。

- 优点:省心、安全、跨平台。

- 缺点:要付费,偶尔可能需要联系客服要最新节点。

2. 使用「机场 + 客户端」(更适合做技术的人)

- 客户端:Clash / Clash Verge / Clash for Windows / Sing-box / Shadowrocket(iOS)。

- 步骤:

- 买一个“机场”(商家会给你节点订阅链接),参考优质商用机场推荐。

- 在手机或电脑安装客户端。

- 导入订阅链接 → 一键连线。

- 优点:速度快、价格比VPN更便宜、节点选择多。

- 缺点:第一次配置要学习一下。

3. 浏览器自带VPN / 插件

- 适合人群:只想偶尔看看外网,不在乎速度。

- 方式:

- Opera 浏览器自带免费VPN。

- Chrome/Firefox 可以装代理插件(配合机场节点)。

- 优点:最简单,直接装浏览器用。

- 缺点:不稳定、不能全局,限制较多,实际用处不大,想了解的看浏览器翻墙指南。

4. 第三方工具 / 一键脚本

- 适合人群:懂一点电脑操作。

- 方式:自己买VPS → 一键搭建 V2Ray/Xray/SS。

- 优点:完全掌控节点,稳定。

- 缺点:学习成本高,维护麻烦。

机场节点 vs 商业VPN,哪个更适合?

技术原理

- 商业 VPN:

- 机场节点(科学上网机场):

- 基于 Shadowsocks / V2Ray / Xray / Trojan / Hysteria / sing-box 等协议。

- 支持多协议、多节点,常常绕过封锁效果更灵活。

- 需要用第三方客户端(Clash、Sing-box、Shadowrocket 等)配置,稍微复杂。

翻墙稳定性

- 商业 VPN

- 中国大陆环境下经常被大规模封锁,连不上时要等官方更新。

- ExpressVPN、AstrillVPN 算是少数还能保持一定可用性的。

- 机场节点

速度与体验

隐私与安全

- 商业 VPN

- 知名 VPN(ExpressVPN、Astrill)一般有 隐私政策、零日志承诺,在国际上有口碑。

- 如果你关心隐私合规,商业 VPN 更保险。

- 机场节点

- 大多是个人或小团队运营,没有严格的隐私保障。

- 机场主理论上可以查看你的流量。

- 适合主要目标是「翻墙实用」,而不是极端隐私需求。

价格

结论(怎么选?)

- 如果你要 图省心、重视隐私合规、英文好 → 商业 VPN(推荐 Astrill、ExpressVPN)。

- 如果你要 稳定高速、主要是突破 GFW、追求性价比 → 机场节点(配合 Clash、Sing-box 客户端)。

- 混合策略:很多人会同时买一个商业 VPN(备份、隐私)+ 一个机场节点(日常高速使用)。

不同人群翻墙适用方案

商务人士 / 跨国远程办公

- 重点需求:稳定、隐私、企业合规、会议不卡顿

- 推荐:

留学生 / 海外工作者(在中国大陆)

开发者 / 科研人员

- 重点需求:GitHub、Docker、API、AI 工具(ChatGPT、Claude 等)

- 推荐:

普通用户 / 日常上网

极度重视隐私 / 敏感用户

如何翻墙才能保证隐私与安全?

要在翻墙时尽可能保证 隐私与安全,关键是兼顾 技术层面 和 使用习惯。以下是系统化的建议:

选择可靠工具

- 优先考虑商业 VPN 或机场节点

- 商业 VPN(如 ExpressVPN、Astrill等)通常有更强的隐私政策,但在中国可能被封锁严重。

- 机场节点(基于 Clash/Mihomo、V2Ray/Xray、Sing-box 等)更灵活,但隐私保护程度取决于机场主的信誉。

- 避免免费VPN/免费机场,因为大多存在日志泄露、流量注入广告、甚至窃取数据的风险。

- 协议选择

- V2Ray/Xray + VMess/Trojan/Reality:较难被识别,隐蔽性强。

- Shadowsocks + TLS:轻量快速,但已被识别较多。

- WireGuard/OpenVPN + 混淆/套壳:适合正规商业 VPN,抗封锁性强。

- 设备支持

- 手机、电脑建议用 Clash/Mihomo、sing-box 这类客户端,可以灵活切换配置。

- 在路由器层面翻墙可提升全屋隐私,但风险是路由器性能可能不足。

隐私保护要点

- 零日志政策

- 选用声誉良好的 VPN 服务商(如 Mullvad,不需要邮箱即可开账号),并注意他们是否接受独立审计。

- 如果是机场,必须信任站长,否则你的浏览数据可能被记录。

- 支付方式

- 尽量避免用支付宝、微信等实名支付。

- 优先选择 加密货币(USDT/BTC/XMR) 或 礼品卡。

- 加密强度

- 确认使用 AES-256 或 ChaCha20 等安全加密算法。

- 禁止明文传输,所有流量必须走 TLS 或 HTTPS。

- DNS 隐私

- 使用 DoH(DNS over HTTPS)或 DoT(DNS over TLS),避免本地运营商劫持。

- 例如配置 Cloudflare (1.1.1.1)、Google (8.8.8.8)、Quad9。

操作习惯

- 避免账号关联

- 翻墙后不要用同一个谷歌账号同时登录敏感和日常用途,避免身份交叉。

- 建议分开:一个账号日常使用,一个专门做敏感内容(肉身没翻墙不要冒险)。

- 系统安全

- 浏览器用 Firefox + uBlock Origin + HTTPS Everywhere,减少指纹追踪。

- 手机尽量避免安装来源不明的 VPN APP。

- 多层代理(多跳)

- 例如 VPN → Tor → 网站,或 机场节点 → VPN,增加溯源难度。

- 不过速度会大幅下降,适合高隐私需求场景。

- 避免敏感时期高调使用

- 敏感日期(如“两会”、某些纪念日)封锁加强,建议低调少用。

- 不要公开炫耀或分享你的节点。

额外建议

- 测试 IP 泄露:访问 ipleak.net 或 dnsleaktest.com 检查是否泄露真实 IP/DNS。

- 分级使用:日常浏览用普通节点,高敏感操作才用最高安全的多跳或 Tor。

- 更新工具:Clash、sing-box、VPN 客户端要保持最新版本,减少被识别风险。

科学上网与加密:为什么 TLS 和混淆很重要?

加密与混淆是科学上网的根本——如何在网络封锁和审查环境下,既能连上外网,又能尽量不被发现,保证上网者安全。

TLS 为什么重要?

TLS(Transport Layer Security)是互联网加密通信的基础协议,绝大多数 HTTPS 网站都依赖它。

在科学上网场景里,TLS 的作用主要有:

- 加密内容:让防火墙和中间人无法直接看到你访问的具体网页内容(只能看到你连到哪个 IP,和使用的协议类型)。

- 伪装成正常流量:TLS 流量和普通 HTTPS 流量几乎一样,不容易被直接识别为 VPN 或代理。

- 防篡改、防窃听:保证数据传输的完整性,避免被中间人修改或注入。

举个例子:如果你用 Shadowsocks 而不开启 TLS,数据虽然加密,但传输模式依然可能有“特征”,GFW 可以通过流量指纹检测出来。而如果跑在 TLS 之上,就像“套了一层 HTTPS 外壳”,更自然。

混淆(Obfuscation)为什么重要?

混淆的目标是 掩盖你正在使用代理/VPN,让流量看起来像正常的 HTTPS、WebSocket、视频流量等。

- 绕过深度包检测(DPI):GFW 不仅看 IP 和端口,还会分析流量模式。比如 OpenVPN 的握手很有特征,很容易被识别。

- 隐藏协议特征:通过混淆插件(如 Shadowsocks-OBFS、V2Ray 的 WebSocket+TLS、Xray 的 XTLS Vision 等),让流量看起来像浏览网页或传视频。

- 降低被封锁风险:如果没有混淆,代理服务器的特征容易被抓取并封禁;有混淆,就难以自动化识别。

比如:

- 简单混淆:在数据包前加上一些 HTTP 头,伪装成“浏览器访问”。

- 高级混淆:像 V2Ray 的

vless+xtls-rprx-vision,直接和真实网站流量混在一起,几乎无法区分。

TLS + 混淆 的组合意义

- 仅有 TLS:安全性好,但仍可能被识别是“VPN流量”。

- 仅有 混淆:可以躲避检测,但如果数据没加密,就容易被篡改或嗅探。

- TLS + 混淆:才是现代科学上网的主流方式。例如 V2Ray 的

ws+tls或 Trojan,几乎和普通网站无异。

IPV6对翻墙的影响

GFW 与 IPv6 支持

- 中国的 IPv6 普及率已经在全球前列,教育网、移动、联通、电信都在推广 IPv6。

- 但 GFW 也在同步支持 IPv6 封锁手段。换句话说,有 IPv6 的地方,防火长城一样能封。

- 常见的封锁手段(IP 封锁、SNI 检测、流量特征识别)都已经扩展到 IPv6。

所以,IPv6 并不是“天然免疫”。一旦你用的是被识别的 VPN/代理协议,IPv6 出口也会被拦。

对 VPN/代理协议的影响

- 有些翻墙工具(如部分 Shadowsocks、V2Ray 配置)没有完全支持 IPv6,可能出现解析域名后走了 IPv6,结果被阻断。

- 如果机场/节点服务商没有配置 IPv6 地址,用户侧开了 IPv6 反而可能导致连接失败。

- 反之,一些新机场/商业 VPN 会专门利用 IPv6 地址,因为 GFW 在 IPv6 上的精细化封锁可能还没像 IPv4 那么彻底,有时能提高一点成功率。

绕过封锁的潜在机会

- 部分运营商 IPv6 出口策略比 IPv4 宽松,可能导致偶尔 IPv6 更好连。

- 一些“冷门的 IPv6 地址段”可能还没被大规模拉黑,能短暂提高成功率。

- IPv6 天然地址空间巨大,不像 IPv4 那样容易“一刀切全段封”,对机场来说有一定好处。

安全与隐私影响

- IPv6 每台设备都可能有全球唯一的公网地址,这比 IPv4(NAT 后共享)更容易被追踪。

- 翻墙时如果没处理好 IPv6 走向,可能出现 IPv4 走代理,IPv6 直连,导致 DNS/流量泄露。

- 很多 VPN 客户端默认只处理 IPv4 流量,需要手动设置

block IPv6 leak或在系统里禁用 IPv6。

翻墙场景下 IPv6 开关策略表

| 使用场景 | 是否建议开启 IPv6 | 操作建议 |

|---|---|---|

| 普通用户(使用常见商业 VPN:ExpressVPN、Surfshark、NordVPN 等) | 关闭 | 在系统/路由器里关掉 IPv6,或在 VPN 设置里启用 “IPv6 Leak Protection” |

| 使用“机场”节点(Shadowsocks / V2Ray / Trojan) | 视情况 | 测试节点:能连就开,不能连就关。推荐先关 IPv6,确认机场支持再开 |

| 教育网/科研网 IPv6 出口 | 建议尝试 | 使用支持 IPv6 的代理工具,并确认 DNS 请求走代理 |

| 自建 VPS / 服务器翻墙 | 建议开 | 确保 VPS 配置了 IPv6,客户端启用 IPv6 转发 |

| 注重隐私 / 避免追踪 | 关闭 | 在系统中禁用 IPv6 或通过 VPN/代理统一处理 |

| 需要访问只支持 IPv6 的网站(如部分国外学术/实验站点) | 必须开 | 在代理客户端开启 IPv6 转发,并保证 DNS 请求不泄漏 |

实际建议

- 一般用户:如果 VPN/代理没有特别声明支持 IPv6,最好在系统里关闭 IPv6,以免泄露或连接失败。

- 进阶用户:如果你用的是支持 IPv6 的节点(比如部分 Trojan/V2Ray 机场),可以开启 IPv6,有时更稳。

- 机场运营方:利用 IPv6 的大地址空间,可以在一定程度上降低被批量拉黑的风险。

- Windows/Mac:网络设置里可以直接关闭 IPv6。

- Android:部分 ROM 支持手动关闭 IPv6,或者通过 VPN App 设置。

- iOS:不能直接关 IPv6,只能依赖 VPN App 是否屏蔽 IPv6 流量。

- 路由器/OpenWrt:可以全局关闭 IPv6,或者仅允许走代理的 IPv6 流量。

- 不会折腾 → 关 IPv6 更安全稳妥

- 会折腾/用自建 VPS → IPv6 是额外通道,有时更好用

GFW 是如何封锁翻墙工具的?

GFW(中国的防火长城)封锁 VPN,主要依靠以下几种技术手段,通常是组合使用的:

1. IP 地址封锁

- 已知的 VPN 服务器 IP 会被列入黑名单。

- 用户一旦连接到这些 IP,就会直接被阻断,导致 VPN 无法连上。

- 尤其是一些知名商业 VPN,官方节点常常被批量封锁。

2. 端口封锁

- 常见 VPN 协议(如 OpenVPN 的 1194 端口、PPTP 的 1723 端口、L2TP 的 1701 端口)容易被封。

- 一些高风险端口(如 443 上的非标准 TLS)也可能触发封锁。

3. 深度包检测(DPI, Deep Packet Inspection)

- GFW 能分析流量的特征(握手包、加密特征)。

- 常见的 VPN 协议有固定模式,比如 OpenVPN、Shadowsocks、WireGuard,都会留下流量特征。

- 一旦识别出“可疑加密流量”,可能会触发限速、丢包、断流。

4. 主动探测

- 当 GFW 怀疑某个服务器是 VPN 节点时,会主动模拟用户去连接它。

- 如果服务器对探测流量有响应(比如返回握手),该 IP 就会被标记和封锁。

- 这也是“机场节点”容易被封的原因。

5. 流量行为分析

- 如果某个用户的流量长期表现出“全加密、非正常 HTTP/S 模式”,可能会被针对性阻断。

- 例如:流量包大小规律、时延特征、长时间加密隧道。

6. 关键时期的集中封锁

- 在两会、国庆、突发事件等敏感时期,封锁会更加严格。

- 可能临时大规模阻断大部分 VPN/代理流量。

应对方式(VPN 服务商常用手段):

- 伪装协议(如 Shadowsocks + obfs、V2Ray 的 VMess/VLESS、Trojan 模拟 HTTPS 流量)。

- 使用 443 端口 + TLS 伪装,让流量看起来像正常的 HTTPS。

- 动态 IP/域名(CDN、中转、域前置)避免固定节点被封。

- 混淆工具(Obfuscation)让流量特征更接近普通网页浏览。

过去5年中国网络封锁情况的变化

过去 5 年(大约 2019–2024)中国 VPN 封锁的变化,可以从封锁强度、检测手段、常见受影响服务、用户应对方式几个方面来总结:

1. 总体趋势

- 整体封锁趋紧:五年前(2019 左右),VPN 和代理尚有不少可用的“漏网之鱼”,常见的 Shadowsocks / V2Ray 节点、部分国际商业 VPN 都能稳定使用。

- 到 2023–2024,封锁愈加系统化、智能化,尤其在重大政治事件、全国性会议、敏感日期前后,会出现大规模连锁性封锁。

- 政策层面:官方对“未经批准的 VPN”一直是灰色甚至明确禁止的立场,企业级 VPN 需备案,而个人翻墙工具不断被清理。

2. 技术与封锁手段变化

- 2019–2020:主要依赖 IP 封锁、DNS 污染、关键词过滤。大多数机场节点换 IP 就能恢复。

- 2020–2021:开始普遍使用 主动探测(Active probing),例如检测 V2Ray、Shadowsocks 的握手特征。

- 2021–2022:深度包检测(DPI)能力增强,常见的 TLS 特征(如 TLS1.3+ESNI)也被重点监控;一些流行的 VPN 协议(如 OpenVPN 默认配置)经常直接被封。

- 2023–2024:越来越多使用 AI/机器学习流量识别,能够动态判断“加密但非 HTTPS 正常流量”;对 流量模式、包长度、时间特征的识别更精准。

- 同时出现“分布式封锁”,即不同省市/运营商节点封锁策略不完全同步,但总体收紧。

3. 对常见服务的影响

- 国际商业 VPN:ExpressVPN、NordVPN、Surfshark、StrongVPN 等,在中国的可用性逐年下降,需要不断更换混淆协议/备用服务器,用户反馈常见“今天能连,明天失效”。

- 机场服务(基于 Shadowsocks、V2Ray、Trojan 等):前几年比较稳定,但近两年频繁出现节点批量失效,需要机场商家快速迭代协议(如 VLESS+XTLS、Reality、Hysteria2)。

- 自建 VPS:自己搭建的 VPS 过去能长期稳定,如今除非深度混淆,裸跑 SS/V2Ray 很快就会被封 IP。

4. 用户应对方式

- 协议升级:从早期的 Shadowsocks → V2Ray → Trojan → VLESS/Reality → Hysteria,几乎每两年一代。

- 多样化手段:越来越多用户使用混淆流量伪装成正常 HTTPS/QUIC/HTTP3 流量,或走 Cloudflare CDN(中转)。

- 商业 VPN 备胎:很多人保留多个服务(商业 VPN + 机场节点),以应对临时大规模封锁。

- 设备端工具:Clash、sing-box、v2rayN 等客户端快速更新,以支持新协议和复杂路由。

5. 特殊时期现象

- 敏感时期封锁更严:如“两会”、重大纪念日、国际会议前后,VPN 全面抽风甚至全线不可用。

- 平时相对宽松:工作日或普通时期,仍有部分 VPN/机场能保持基本连通。

总结:

过去 5 年中国 VPN 封锁逐步从“简单 IP+端口封锁”进化到“智能识别+动态封锁”,封锁手段越来越精细化、全国范围协同更快。用户只能不断升级协议、分散风险(多服务/多协议),才能维持较高的可用性。

中国大陆大事件/敏感时期网络封锁的规律

1. 时间规律

- 政治敏感日子

- 两会(3月)

- 六四周年(6月初)

- 十一国庆(10月1日前后)

- 党代会、重大政策会议

- 领导人出访或国际峰会

- 社会突发事件

- 群体性抗议、游行

- 热点事故、灾难或群体性维权

- 政治丑闻或爆料传播期

- 国际热点

- 香港、台湾选举

- 国际会议(如奥运、G20、APEC)在中国举行时

2. 技术表现

- VPN/代理封锁加强

- 大量商用 VPN (ExpressVPN、NordVPN 等)出现掉线、连接困难

- 机场节点(Shadowsocks、V2Ray、Trojan)稳定性骤降

- IP段和常用端口被大面积封禁(443/80/常见代理端口)

- 关键词与内容过滤加强

- 微信、微博敏感词屏蔽增多

- 搜索引擎结果被清空或指向官方内容

- 网络异常

- 严重丢包、访问国外网站延迟明显

- 部分国际服务(如 Google Drive、Dropbox)短时完全阻断

3. 封锁节奏

- 前置试探:事件前 1–2 周,会先有小范围封锁或连接不稳定,用来测试。

- 高峰期强封锁:事件当天或前后 1–3 天,封锁最严重。

- 逐步放松:事件过后数日到数周,逐渐恢复正常(但封掉的 IP 可能不会解封)。

4. 用户应对经验

- 提前准备多条线路(机场/自建/备用 VPN)。

- 使用多协议混淆(如 Trojan、V2Ray + TLS、XTLS、Reality)。

- 避免依赖单一工具,特别是大牌 VPN,在敏感期容易被重点盯。

- 关注 Telegram、Reddit 等社区获取最新可用节点。

科学上网未来:越来越难,还是有新突破?

未来 “稳定、低成本、人人可用”的科学上网会越来越难,但 “高成本、专业化、小众工具”依然能突破。这是一个不断博弈的过程,猫鼠游戏不会停止。

为什么会越来越难

- 技术手段升级:中国的 GFW(防火长城)过去几年已经从简单的 IP 封锁、DNS 污染,进化到 主动探测、流量指纹识别、AI 辅助分析。

- VPN / 代理特征识别更强:TLS 指纹、流量包长特征、时序模式,都能被分析出来。常见 VPN(OpenVPN、IKEv2、Shadowsocks)容易被针对。

- 法律与监管收紧:官方越来越强调“网络主权”,对 VPN 服务商和机场提供者的打击更频繁。

结果:过去“一个 VPN 用几年”的时代结束了,现在很多人发现工具寿命越来越短,需要不断换。

为什么仍有突破口

- 协议演进:

- 去中心化网络:IPFS、Nostr、区块链式分布式中继,可能在未来提供“不可封杀”的通信通道。

- 商业节点 / 私有节点混合:机场越来越多使用“企业专线 + 动态端口 + CDN”来提升生存率。

- 智能分流 / 动态混淆:clash/sing-box 等客户端,支持复杂规则,让流量更像正常用户上网。

可能的未来方向

- 猫鼠游戏会长期存在:封锁手段和翻墙工具始终在迭代,永远不会有“完美工具”,也不会有“彻底封死”。

- 成本提高:未来可能不是“有没有工具”,而是“代价多大”。对普通用户,门槛会越来越高(需要懂技术 / 花钱买机场)。

- 突破点来自全球趋势:如果全球主流应用(比如 YouTube、Zoom、OpenAI)都需要更开放的网络,可能会迫使封锁策略在某些领域放松。

- 隐私与匿名需求扩大:不仅是中国,全球对隐私和抗审查的需求上升,这会推动更多“抗封锁”的底层协议发展。

未来有潜力的科学上网技术清单

Reality 协议(VLESS + XTLS / Reality)

- 原理:通过模仿正常的 HTTPS 流量(甚至是大型网站的 TLS 指纹),让审查系统无法区分真假流量。

- 优势:伪装极强,目前被认为是最难检测的协议之一。

- 趋势:预计未来 2–3 年仍会是机场主流。

Trojan / Trojan-Go

- 原理:把代理流量完全伪装成 TLS 流量,就像正常访问一个 HTTPS 网站。

- 优势:与真实网站流量几乎无异,难以区分。

- 趋势:仍然有生命力,很多机场作为备用方案。

基于 QUIC/HTTP3 的代理

- 原理:利用 QUIC 协议(UDP + TLS),在底层绕过 TCP 识别。

- 优势:速度快、抗丢包,尤其适合移动网络。

- 趋势:未来可能逐步普及,但需要更复杂的伪装。

混淆 + 动态分流技术(sing-box / clash meta)

- 原理:自动改变流量特征(包长、时序、端口),让检测 AI 难以建模。

- 优势:灵活度高,可以把代理流量“混”在正常应用流量里。

- 趋势:客户端越来越智能化,未来可能普及 “一键切换伪装模式”。

分布式 / 去中心化通信

- 例子:

- IPFS(星际文件系统):内容寻址,无法轻易屏蔽。

- Nostr:去中心化的社交/消息协议。

- 区块链中继:通过区块链网络传递消息。

- 趋势:目前小众,但可能成为“最后的避难所”,适合高风险人群。

企业级中转 / CDN 伪装

- 原理:利用 Cloudflare、AWS、Azure、Google Cloud 等大厂的流量中转。

- 优势:难以封锁,代价是成本高。

- 趋势:机场会越来越依赖“CDN + 动态节点池”,普通用户直接配置会越来越难。

新型隐身代理

- 例子:把代理流量藏在 视频通话、游戏协议、VoIP 里。

- 优势:流量和正常应用完全混在一起。

- 趋势:学术界已有研究,实用化还需要时间。

未来图景总结

- 普通人:能用的工具会越来越“傻瓜化”,但稳定性要看付费和机场质量。

- 技术人:会转向 Reality、QUIC、分布式工具。

- 长期趋势:这是一场 GFW AI vs 翻墙工具 AI 的对抗,未来的工具可能都是 智能化、自动伪装 的。

不同国家的网络限制与使用体验

中国大陆

- 限制程度:极高,世界上最严格的之一(防火长城 GFW)。

- 特点:

- 屏蔽 Google、Facebook、YouTube、Twitter、WhatsApp 等海外主流服务。

- VPN、代理工具经常被封锁,流量识别(DPI)很强。

- VPN 体验:

俄罗斯

- 限制程度:中等到高。

- 特点:

- 政府会封禁 Telegram、部分新闻网站、反对派网站。

- VPN 使用合法,但要求使用政府批准的 VPN(几乎没人用)。

- VPN 体验:

- 主流商业 VPN 大多能用,但偶尔会被封。

- 普通民众对 VPN 依赖度低于中国。

伊朗

- 限制程度:极高,仅次于中国。

- 特点:

- 严格屏蔽社交媒体(Facebook、Twitter、YouTube、Telegram、WhatsApp)。

- VPN、代理大量被封,政府会定期抓捕出售 VPN 的人。

- VPN 体验:

- 商业 VPN 成功率有限,Shadowsocks/V2Ray 更常用。

- 用户常用多层代理,速度慢但必要。

土耳其

- 限制程度:中等。

- 特点:

- 敏感时期(政变、抗议)会临时封锁 Twitter、Facebook、YouTube。

- 长期封锁维基百科(已解封)。

- VPN 体验:

- 大多数 VPN 可正常使用。

- 在封锁期间,VPN 成为唯一可用渠道,使用体验与中国/伊朗类似。

阿联酋 / 中东部分国家

- 限制程度:中等到高。

- 特点:

- 主要限制 Skype、WhatsApp 语音通话,保护本地电信运营商。

- 社交媒体多数能用。

- VPN 体验:

- VPN 在法律上灰色甚至违法(阿联酋有罚款规定)。

- 技术封锁不如中国/伊朗强,但存在法律风险。

越南

- 限制程度:中等。

- 特点:

- 社交媒体开放,但政府会删除敏感内容。

- 有“网络安全法”要求数据本地存储、审查。

- VPN 体验:

- 技术上不封 VPN。

- 一般用户能正常使用商业 VPN。

西方国家

- 限制程度:低。

- 特点:

- 几乎无政府层面封锁(例外:版权原因的地区限制)。

- VPN 主要用于隐私保护、绕过地域限制(Netflix、BBC iPlayer)。

- VPN 体验:

- 技术完全开放,体验最佳。

- 法律允许,用户常用 VPN 来避免追踪或在公共 Wi-Fi 下保护隐私。

翻墙违法吗?

在中国大陆,“翻墙”(使用VPN、代理等方式访问被防火长城屏蔽的网站)本身处于灰色地带,但对个人用户来说“违法风险”取决于使用目的与情境。可以分几个层面来看:

法律依据

根据《计算机信息网络国际联网安全保护管理办法》和《网络安全法》,

中国实行的是**“国际出口网关审批制”。也就是说,只有经批准的机构或企业可以合法建立国际专线。

未经批准私自建立或出租VPN线路的行为属于“违法提供国际联网专线服务”,这针对的是提供方(卖VPN的公司、搭梯子的机场主)而非一般使用者。

对个人使用者的态度

现实中,普通个人用户“使用VPN访问国外内容”一般不会被单独追责。

但如果行为涉及:

- 散布或访问违法政治内容;

- 利用VPN从事诈骗、传销、炒币、非法交易;

- 在公共场合传播“翻墙教程”或销售VPN服务;

就可能被认定为违法甚至犯罪。

企业与研究机构的例外

很多外企、科研单位获得了合法VPN专线许可(例如用于连接海外总部服务器)。这些线路由工信部备案并受监管,与个人“翻墙”不同。

实际执法情况

地方公安机关对“使用VPN”多采取选择性执法。

在公开案例中,被处罚的多为销售或组织翻墙服务者。个人用户被处罚的情况极少,且多与其他违法行为一并处理。

总结

- 卖VPN、搭机场:违法

- 用VPN看Netflix、查论文:违规但风险低

- 用VPN传谣、搞政治或诈骗:违法高风险

若你希望安全、合规地访问国际资源(例如科研资料、开源社区、外贸服务等),可以考虑使用:

为什么tiktok翻墙也不能看?

TikTok 和抖音不是同一个产品

两者虽然都归属字节跳动,但数据与系统完全隔离:

- 抖音:面向中国大陆,用大陆手机号、身份证注册。

- TikTok:面向国际市场,账号体系、数据中心、推荐算法、隐私政策都独立。

所以即使你翻墙,系统也不会“自动变成 TikTok”。

TikTok 不只检测 IP

TikTok 同时检测多种信号源来判断你的真实位置:

- SIM 卡的国家代码;

- 系统语言、时区、区域设置;

- GPS 定位或网络延迟推测;

- App Store / Google Play 的注册地区。

这些信息若不一致(如 IP 在美国但语言设为中文简体),TikTok 会判断为异常环境并拒绝访问。

中国区网络层面封锁

TikTok 官方主动封禁了中国大陆 IP 段,并屏蔽了许多常见 VPN 节点(例如香港、台湾、日本)。

即便成功连接,也可能被识别为代理或不可信环境,出现无法加载内容的情况。

想看 TikTok 的合规做法

要正常使用 TikTok,需要保证所有环境信号一致:

- IP 来自目标国家(如美国或新加坡);

- 系统语言、时区、商店账号匹配该地区;

- 不安装抖音(避免系统混淆);

- 使用海外注册的 Google Play 或 Apple ID。

背后原因

TikTok 与抖音的分离,是出于中美两套数据与监管体系的合规要求。

字节跳动必须让两个产品彻底隔离,才能同时运营中美市场。

因此,技术封锁只是表面,真正的核心是数据主权隔离策略。

翻墙后可以做什么(按不同人群)?

学生 / 学习党

- Google – 全球搜索引擎

- Wikipedia – 在线百科

- Google Scholar – 学术论文搜索

- arXiv – 免费论文预印本

- JSTOR – 学术期刊数据库

- Coursera – 国际名校课程

- edX – 哈佛/MIT 课程平台

- Khan Academy – 免费教育资源

- MIT OpenCourseWare – 麻省理工开放课程

- YouTube – 海量教学视频

上班族 / 远程办公

- Google Drive – 云端存储

- Dropbox – 文件同步

- OneDrive – 微软云存储

- Slack – 团队沟通

- Notion – 笔记与项目管理

- Trello – 看板协作

- Asana – 项目管理

- Zoom – 在线会议

- Google Meet – 视频会议

- GitHub – 代码托管

跨境电商 / 外贸人

- Amazon – 全球最大电商平台

- eBay – 国际电商平台

- Etsy – 手工艺电商

- Shopify – 独立站建站

- Google Ads – 搜索广告

- Facebook Ads – 社交广告

- Instagram – 品牌营销必备

- Ahrefs – SEO 工具

- SEMrush – SEO & 营销工具

- PayPal – 国际支付

投资 / 理财人群

- TradingView – 图表分析

- Yahoo Finance – 财经新闻

- Bloomberg – 金融资讯

- Financial Times – 国际财经媒体

- Interactive Brokers – 全球证券交易

- CoinMarketCap – 加密货币行情

- Binance – 加密货币交易所

- Coinbase – 美区加密货币交易所

- Kraken – 老牌加密货币平台

- Reddit – r/WallStreetBets – 投资社区

娱乐党

- Netflix – 电影/剧集

- Disney+ – 迪士尼/漫威/星战

- HBO Max – 美剧/电影

- Hulu – 美剧/综艺

- Apple TV+ – 苹果原创影视

- Spotify – 音乐流媒体

- Apple Music – 音乐

- SoundCloud – 独立音乐人平台

- Steam – 国际游戏商店

- Twitch – 游戏直播